Contraseñas vs Hackers

Nuestro

pan de cada día como usuarios de internet, es navegar por distintas

páginas web en las cuales muy probablemente, se nos haya solicitado la

creación de una cuenta para poder usarla. Y como todos sabemos, las

cuentas tienen contraseñas y estas mismas pueden ser hackeadas,

hacciendo que nuestra cuenta y datos personasles queden en mano de otra

persona. El día de hoy vengo a contarte un poco más sobre esto.

¿Cómo y cuánto tiempo se demora en hackar una contraseña?

Ataque de Fuerza Bruta

El método más recurrente y eficiente para hackear contraseñas se llama Ataque de Fuerza Bruta. El nombre suena un tanto fuerte pero la práctica es más simple, es tan solo probar cada contraseña dentro del tiempo de comprobación de algun sitio web. Ahora por ejemplo, si una computadora demora 20 ms en verificar si una contraseña es correcta o no, quiere decir que podemos probar 50 contraseñas por cada segudno lo que a su vez significa que se pueden probar 180 000 contraseñas por hora. Ahora solo piensa esto, en 10 horas ya se habrán probado 1.8 Millones de contraseñas, da miedo verdad?

El ejemplo de arriba es con una series de contraseñas hipoteticas con cierta cantidad de carácteres, ya que la verdad es que el tiempo que puede demorar un hacker en tenere tu contraseña depende bastante de la cantidad de carácteres que tengas en ella, de hecho ya existe una tabla que lo explica, te la dejo aquí abajo para que le heches un vistazo (está en inglés).

Ataque de Diccionarios

Cuando se crean aplicaciones o páginas web, los desarrolladores deben de encargarse de guardar toda la información de sus usuarios en algun tipo de base de datos, y los diccionarios son una manera común de organizar toda la información. Al momento de un ataque a un diccionario, se enfocan en el hash, el hash en pocas palabras, es una versión de la contraseña introducida por el usuario para ser utilizada unicamente en la aplicación en cuestión. Los ataques consisten en aplicaciones que agarran estos diccionarios y los comparan con otros y como la información es parecida, los hackers la pueden considerar una contresña y podrán utiliza fuerza bruta para poder deshacer el hash y obtener la contraseña. La parte inresante de estos ataques, es que las aplicaciones son gratis y de software abierto, cualquier persona puede tenerla y así conseguir contraseñas.

Aircrack es una aplicación para descubrir contraseñas de wifi*

Aircrack es una aplicación para descubrir contraseñas de wifi*

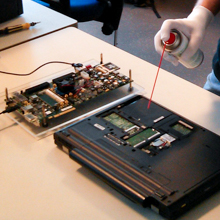

Ataque de Cool Boot

Es uno de los métodos más recientes, este consiste en desconectar la computadora a la fuerza de la electricidad y quitar la memoria RAM de algún equipo y con herramientas utilizadas en seguridad forense, conectar la memoria RAM a un sistema que me permite ver el ultimo estado de los bits en el chip de la memoria, este mismo descargarlo como un texto plano para luego pasarlo a alguna aplicacion de analisis que transforme todo eso a bloques de información, así puede ver como existen espacios en la memoria junto a caracteres parecidos y usuarios, y la información cerca tiene una alta probabilidad de ser una contraseña. Este método es utilizado por policías que realizan diferentes investigaciones, las usan en celulares y objetos del estilo.

Imagen de alguien realizando un cold boot*

Imagen de alguien realizando un cold boot*

¿Qué podemos hacer al respecto?

Como tal solo hay 2 grandes consejos, el primero es de como debe ser estructurada tu contraseña, por lo general quieres que sea: larga, compleja y facil de entender como por ejemplo: "M3 gust4 com3er @rr0z" observa que esta contraseña cumple con los aspectos antes mencionados además de agregar núnmeros, carácteres especiales y espacios, lo cual fortalece la complejidad de tu contraseña. El segundo consejo es que uses un gestor de contraseñas, hoy en día hay muchos pero los más recomendables son 1password y lastpass.

No hay comentarios:

Publicar un comentario